Les risques de cybersécurité sont plus complexes que jamais. En raison de l'essor de l'Internet des objets (IoT) et de l'intelligence artificielle (AI), d'ici 2020, chaque personne générera 1,7 mégaoctets d'informations par seconde. À mesure que les nouvelles technologies évoluent, les cybercriminels s'adaptent et découvrent de nouvelles méthodes de piratage pour appréhender les données sensibles. L'IA et l'IoT ont le potentiel de révolutionner la société, mais que se passe-t-il lorsque ces nouvelles technologies sont militarisées par des cybercriminels?

À moins que des solutions de sécurité des points d'extrémité basées sur le matériel ne soient mises en œuvre dans les appareils IoT et AI, les utilisateurs se rendent vulnérables aux cyberattaques. Toute personne contrôlant un ou plusieurs de ces appareils peut accéder à un grand nombre d'ordinateurs et de réseaux. Les banques, les gouvernements, le secteur de la santé et même les maisons privées sont des domaines de risque majeurs, et les cybercriminels sont parfaitement conscients que plus il y a d'appareils connectés, plus il y a de données qui peuvent être compromises.

Sommaire

A propos de l'auteur

Aaron McIntosh, président du groupe de travail marketing du Trusted Computing Group (TCG).

Institutions financières

Les appareils mobiles, les cartes de paiement et les informations de paiement sont tous mis à la disposition de plates-formes (telles que Google) et d'appareils automatisés (comme Alexa d'Amazon) qui peuvent être utilisés pour acheter vos courses à l'ère des maisons intelligentes. L'intérêt d'avoir ces informations stockées sur ces plates-formes et appareils est la commodité qu'elle apporte à la vie quotidienne; cependant, la réalité est que beaucoup de gens ne savent pas vraiment ce qui arrive à leurs données. Jusqu'à quel point pouvons-nous vraiment croire en ces appareils? Pour les fabricants, l'objectif principal de ces appareils est l'expérience client et la convivialité.Par conséquent, il n'est pas clair combien la technologie se concentre sur la sécurisation de ces appareils pour protéger les personnes qui les utilisent et leurs données.

En outre, les applications bancaires mobiles fournies par les institutions financières apprennent les habitudes des gens, telles que le moment et le lieu d'achat des articles. Ils ont également la possibilité de détecter des modèles en dehors de vos opérations hebdomadaires standard et de les utiliser pour créer des profils de données d'une personne individuelle. Les applications bancaires ont souvent beaucoup plus de sécurité que les autres appareils IoT et AI et ont des alertes de fraude intégrées, mais il y a tellement de données disponibles que les tiers sont incités à consacrer du temps et des efforts pour tenter d'accéder et de manipuler ces données et par extension, les réseaux bancaires et les institutions financières.

Soins de santé

Avec la technologie dans le secteur de la santé, les risques sont concentrés à un niveau beaucoup plus individuel. De nombreux appareils sont des appareils de type embarqué qui peuvent être trouvés dans ou sur le corps humain, comme les stimulateurs cardiaques ou les appareils de transfusion. Malgré la technologie de santé intelligente que ces appareils fournissent, ils sont à risque de logiciels malveillants en raison de la cybersécurité de bas niveau qui y est installée. Cela signifie que les données stockées sont susceptibles d'être lues par un tiers et d'être retirées des appareils. Pour éviter cela, les appareils doivent avoir un niveau de confiance intégré afin que les gens puissent empêcher l'intrusion et l'accès non autorisé, ce qui pourrait finalement entraîner une situation de vie ou de mort, par exemple, lorsqu'un pirate pourrait accéder à un stimulateur cardiaque et le désactiver ou délibérément provoquer un dysfonctionnement.

Maisons intelligentes

Les maisons intelligentes apportent plus de technologie aux articles qui, il y a quelques décennies, auraient semblé impossibles ou absurdes: réfrigérateurs, bouilloires, ampoules, sonnettes et bien plus encore! Comme pour les services bancaires en ligne, l'attrait est de rendre le quotidien plus fluide et de permettre aux individus de concentrer leur attention ailleurs. La clé des appareils domestiques intelligents est leur capacité à prédire les besoins d'une personne et ses habitudes quotidiennes, ce qu'ils font en suivant l'interaction de la personne avec l'appareil et en l'enregistrant. Les données enregistrées sont communiquées à un serveur, mais si ce lien de communication n'est pas sécurisé, il devient alors un moyen facile pour les pirates d'accéder à votre domicile. De même, si les données stockées sur le serveur ou la base de données ne sont pas cryptées, elles risquent d'être violées.

Bien que l'idée de pirater votre réfrigérateur semble presque amusante, la réalité du danger va bien au-delà d'un pirate qui sait combien d'œufs vous mangez. L'accès à vos données et à tous vos autres appareils connectés permet à un pirate d'accéder à votre domicile, ce qui peut entraîner de graves problèmes de sécurité. Un grand nombre de ces appareils sont si petits que l'intégration d'un module de plateforme sécurisée (TPM) n'est pas une priorité pour un fournisseur car il n'est pas rentable, mais cette décision affecte finalement le consommateur à long terme.

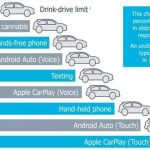

Automobile

Ces dernières années, le nombre d'appareils IoT dans les véhicules a considérablement augmenté, ce qui a incité les gens à souscrire à l'idée de surveiller la façon dont ils conduisent à travers un appareil. De manière significative, ceux-ci ont été liés aux fournisseurs d'assurance qui permettent aux clients d'installer des appareils qui transmettent des données et de réduire les frais d'assurance s'ils conduisent dans un certain ensemble de paramètres. Cependant, les risques de cybersécurité de tels appareils peuvent avoir un effet à la fois au niveau du consommateur et de l'entreprise, que l'appareil soit une boîte noire câblée, un plug-in auto-installé qui s'insère dans le port de diagnostic embarqué du véhicule (OBD) -II dongle) ou une application mobile qui collecte des données via le smartphone du consommateur.

Une fois qu'un véhicule est connecté à Internet, une connexion entre l'assureur et le véhicule est créée, exposant les véhicules aux pirates. Les dongles OBD-II peuvent fournir un accès à distance aux véhicules qui peuvent causer de graves dommages personnels, par exemple en désactivant les freins d'une voiture. À plus grande échelle, les serveurs du fournisseur d'assurance qui reçoivent les données peuvent également être une cible. Potentiellement, les pirates peuvent accéder aux systèmes dorsaux et lancer des attaques à distance sur des parcs de véhicules entiers. Enfin, si les réseaux ne sont pas correctement segmentés, les pirates peuvent avoir accès aux réseaux des assureurs qui pourraient violer d'énormes quantités de données personnelles.

Les constructeurs automobiles augmentent également le nombre de systèmes intelligents installés dans les nouveaux modèles. Ces systèmes permettent au véhicule d'accéder au téléphone, aux contacts, aux caméras et à toutes les autres données associées à la «vie intelligente» d'un individu. Ces informations sont toutes renvoyées au fabricant et à ses serveurs. Si une voiture est vendue sans que les données soient correctement nettoyées, elle restera stockée dans le stockage cloud. Cela ouvre toute une gamme de risques pour la sécurité, tels que les anciens propriétaires ayant accès à des voitures utilisées par différentes personnes, permettant un accès à distance aux fonctionnalités de la voiture ainsi qu'aux données du nouvel utilisateur. Cela s'applique également aux maisons intelligentes: si vous vendez votre maison, les ensembles de données et les informations d'identification de l'utilisateur ont-ils été effacés? Si ces appareils ne sont pas correctement chiffrés dès le départ puis effacés après chaque utilisateur, cela expose les individus à un grand nombre de risques de cybersécurité.

La cybersécurité en 2020

Alors que nous commençons 2020, il doit y avoir une augmentation significative de la sécurité sur les appareils IoT et AI depuis le point de fabrication, assurant la sécurité depuis l'achat et au-delà. Si un seul appareil n'offre pas une sécurité adéquate pour empêcher les cyberattaques, l'ensemble du réseau de cet appareil est immédiatement exposé. La correction de ces faiblesses fournira une protection à l'échelle individuelle, d'entreprise et nationale.