La sécurité de Windows 11 est un sujet brûlant, car le système d’exploitation remanié est doté de défenses beaucoup plus strictes que Windows 10, mais avec l’effet secondaire de créer une controverse et une confusion sur le front des exigences système (et en fait pour les joueurs – plus à ce sujet plus tard) .

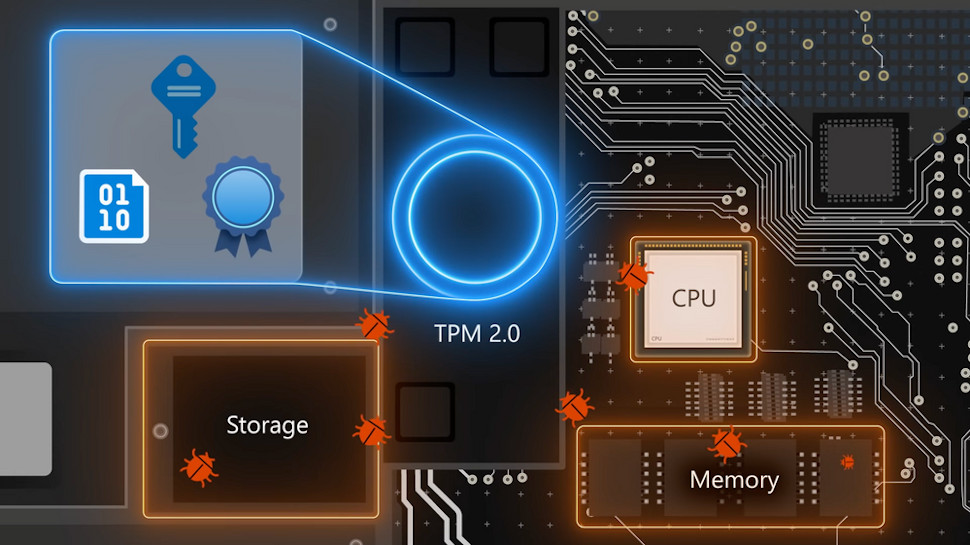

Cependant, Microsoft a récemment produit une vidéo pour montrer comment les nouvelles mesures de protection de Windows 11 – qui incluent TPM (Trusted Platform Module), Secure Boot et VBS (Virtualization-Based Security) – contribuent à rendre les systèmes plus sûrs contre les pirates. De plus, cela nous rappelle que ces mouvements sont une extension de ce qui se passait déjà avec Windows 10 (mais surtout, pas à un niveau obligatoire).

Le clip met en vedette l’expert en sécurité de Microsoft, Dave Weston, qui explique plus en détail pourquoi ce niveau de sécurité plus élevé, qui implique les exigences matérielles accrues susmentionnées – y compris la prise en charge de TPM 2.0, qui exclut un bon nombre de PC pas si vieux que ça – est nécessaire pour se défendre contre certaines violations de sécurité potentiellement désagréables.

Weston montre comment cette méchanceté pourrait se produire dans des situations du monde réel, démontrant tout d’abord une attaque à distance utilisant un port RDP (protocole de bureau à distance) ouvert, forçant brutalement le mot de passe, puis infectant la machine avec un ransomware. C’était sur un PC sans TPM 2.0 et Secure Boot, et naturellement, ce ne serait pas possible sur un système Windows 11.

La deuxième attaque utilisée à des fins de démonstration est une attaque en personne utilisant un périphérique PCI Leech pour accéder à la mémoire système et contourner la reconnaissance des empreintes digitales pour se connecter. VBS empêche ce type d’attaque d’être exploité contre un système Windows 11, et l’ancienne attaque à distance est empêchée par UEFI, Secure Boot et Trusted Boot (en conjonction avec TPM).

Sommaire

Analyse : Terre de confusion

Il s’agit d’un aperçu intéressant de la façon dont ces contre-mesures de sécurité fonctionnent contre les attaques réelles. De toute évidence, dans certains scénarios, il existe de bonnes raisons de rendre obligatoire le TPM et les autres technologies de sécurité mentionnées pour aider à protéger un PC contre une éventuelle attaque, qu’il s’agisse d’une intrusion à distance ou locale.

Personne ne contestera une meilleure protection, mais le problème de faire de ces éléments de technologie de sécurité une partie obligatoire des exigences du système est la confusion quant à savoir si un PC dispose ou non de ces capacités.

Dans certains cas, les machines plus récentes ont en effet le TPM intégré, mais il n’est tout simplement pas activé, ce qui conduit à une situation frustrante où le propriétaire d’un appareil moderne pourrait se faire dire qu’il n’est pas compatible avec Windows 11. Et bien que cela puisse simplement être un cas d’activation du TPM, ce qui n’est pas difficile pour une personne raisonnablement féru de technologie, cela pourrait être très intimidant pour un utilisateur novice (impliquant un voyage dans le BIOS, un endroit effrayant pour l’œil non averti).

VBS ou Virtualization-Based Security a également fait l’objet d’une controverse supplémentaire, étant donné que bien que ce ne soit pas un problème pour les mises à niveau à partir de Windows 10, il sera activé par défaut sur les nouveaux PC fournis avec Windows 11 – et cela provoque un ralentissement avec taux de trame de jeu. Au dire de tous, VBS peut également être un obstacle assez sérieux pour les fréquences d’images; et encore une fois, cela ajoute à la confusion autour de ce qui se passe avec les machines Windows 11 en général.

Avoir un PC plus sécurisé est bien, sans aucun doute, mais il y a des coûts ici qui ont un impact potentiellement négatif sur l’expérience de certains utilisateurs qui adoptent (ou essaient d’adopter) Windows 11.

Via Neowin