Smartphones et Tablettes

Comment fonctionne un VPN?

En termes simples, un VPN (ou réseau privé virtuel) offre un moyen sécurisé de se connecter à Internet, en cryptant les données que vous envoyez via la connexion pour le protéger, tout en vous offrant également de meilleurs niveaux de confidentialité en ligne.

La technologie VPN existe depuis des années, mais il y a eu un pic d'intérêt au cours des derniers mois. Cela a été alimenté par divers facteurs, notamment des inquiétudes croissantes concernant les gouvernements qui surveillent les activités en ligne, les FAI susceptibles de revendre les données des utilisateurs, et bien sûr les hackers omniprésents qui cherchent à intercepter les données d'actes malveillants.

Il n'est donc pas surprenant que de nombreuses personnes se tournent vers un VPN pour se défendre contre ces dangers imminents. Une compréhension du fonctionnement d'un VPN aidera les utilisateurs à décider si et quand utiliser cette technologie, les types de menaces contre lesquelles ils peuvent les protéger et toutes les limitations qui y sont associées.

Sommaire

VPN d'entreprise

Il existe deux types de base de VPN: entreprise et consommateur. Le VPN d'entreprise, également appelé VPN d'accès à distance, est une méthode permettant à un employé hors campus de se connecter à l'intranet privé de l'entreprise de manière sécurisée tout en étant hors site. La sécurité est maintenue via un mot de passe et, dans certains cas, via un jeton de sécurité ou une application pour smartphone qui génère des mots de passe à usage unique.

Il existe deux éléments essentiels d'un VPN d'entreprise. Le premier est le serveur d'accès à distance (RAS), également appelé serveur d'accès au réseau (NAS, mais ce terme devient déroutant car NAS est également un acronyme pour le stockage en réseau), qui est le serveur avec lequel un utilisateur se connecte via Internet accéder au réseau d'entreprise. Le deuxième composant est le logiciel client VPN, qui établit la connexion au RAS et garantit la confidentialité grâce au processus de cryptage.

Cette technologie est utile pour les travailleurs hors site ou sur la route qui ont encore besoin d'accéder aux ressources sur le réseau interne privé de l'entreprise. Une fois le travailleur distant authentifié, ils sont connectés à l'intranet de l'entreprise via un tunnel chiffré; en d'autres termes, une connexion privée est établie sur Internet public. Le VPN d'entreprise a permis aux travailleurs à distance de collaborer avec leurs collègues à l'aide de services tels que le partage de bureau.

Pour les grandes entreprises avec plusieurs emplacements de campus, et à leur tour plusieurs LAN, une solution encore plus robuste est requise. Il s'agit d'un VPN de site à site, qui facilite le partage des ressources de l'entreprise sur plusieurs sites en connectant en toute sécurité des campus géographiquement séparés.

VPN grand public

Le deuxième type de VPN est le VPN grand public, qui est la variété à laquelle la plupart des gens pensent de nos jours lorsque le terme VPN est mentionné. Avec un VPN grand public, l'utilisateur est connecté au réseau privé via un tunnel crypté, appelé tunnel VPN. Les données transférées via le tunnel sont cryptées pour les garder privées et les empêcher d'être interceptées.

L'utilisateur transmettant des données chiffrées au serveur VPN via la connexion virtuelle, qui se connecte ensuite au Web mondial, il maintient les activités de l'utilisateur plus anonymes et sécurisées. Le FAI ne peut pas voir les données transférées, mais seulement que l'utilisateur est connecté à un serveur privé.

Les VPN grand public ont de nombreuses utilisations contribuant à leur popularité actuelle. Certaines utilisations courantes incluent:

- Anonymat du suivi des FAI

- Plus de sécurité lors de l'utilisation des points d'accès Wi-Fi publics

- Obtenir l'accès aux sites Web géobloqués

- Contourner la censure d'Internet spécifique au pays

Les méthodes de configuration d'un VPN pour un utilisateur à domicile incluent au niveau de l'ordinateur ou du routeur. La configuration individuelle d'un VPN sur un PC offre l'avantage de la simplicité, et il est plus facile d'essayer un nouveau service sans s'y engager pleinement. Alors que les ordinateurs de bureau et portables peuvent être configurés de cette façon, et même les téléphones Android et iOS, tous les appareils – comme les téléviseurs intelligents ou les boîtiers multimédias – n'auront pas la capacité de se connecter à un service VPN.

D'un autre côté, avoir le VPN au niveau du routeur offre l'avantage d'avoir tout le réseau sur le VPN sans configurer individuellement chaque appareil, ce qui signifie que les appareils susmentionnés comme les téléviseurs intelligents seront couverts.

Un composant crucial pour un VPN est le tunnel qui connecte l'utilisateur au serveur VPN, qui est la clé pour garder les données privées. À ce stade, n'oubliez pas que pour envoyer et recevoir des données sur Internet, il faut les diviser en paquets. Pour sécuriser chaque paquet de données, il est enveloppé dans un paquet externe qui est chiffré via un processus appelé encapsulation. Ce paquet externe protège les données pendant le transfert et constitue la base du tunnel VPN. À l'arrivée sur le serveur VPN, le paquet externe est supprimé pour accéder aux données du paquet interne, ce qui nécessite un processus de décryptage.

Les problèmes de performance

Une connexion VPN est généralement plus lente qu'une connexion non VPN. Cela est dû à trois facteurs:

- Le processus de cryptage

- La transmission au serveur VPN qui est géographiquement plus éloigné, souvent dans un autre pays

- Le processus de décryptage

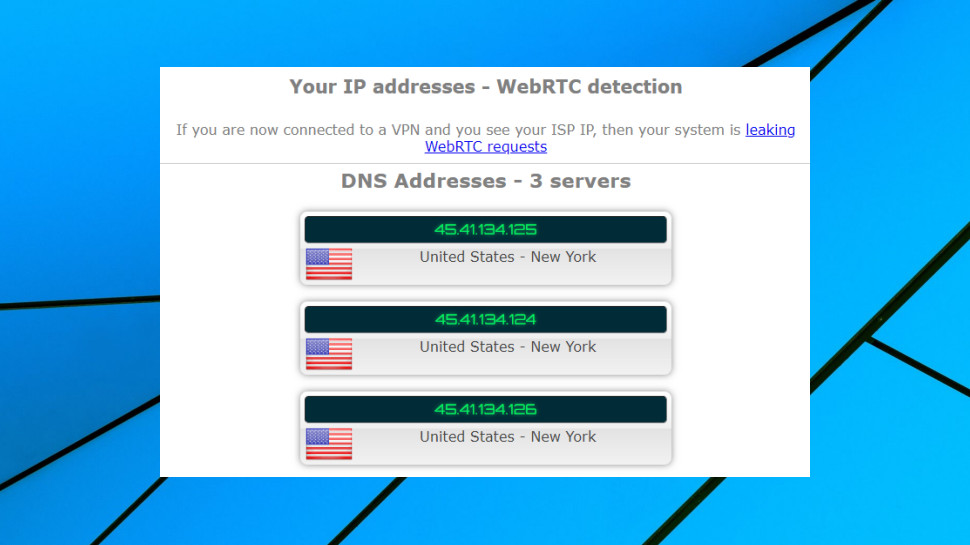

Étant donné les multiples étapes de ce processus, vous pourriez bien vous demander: comment savoir si le VPN fonctionne? Et votre emplacement est-il vraiment maintenu privé et caché? Heureusement, nous n'avons pas à nous fier à un acte de foi ici, et l'anonymat peut être facilement vérifié avec un test de fuite IP.

Pointez simplement votre navigateur sur IPLeak.net, attendez quelques secondes, et le rapport vous permettra de voir si votre adresse IP locale ou publique, ou votre adresse DNS du FAI est affichée – j'espère que non. Avec le VPN fonctionnant correctement, ces adresses seront masquées et non affichées, et le test de fuite confirmera que la confidentialité est maintenue.

Le VPN est une technologie avec de nombreuses applications utiles, ainsi que des limitations. Avec une compréhension de la façon dont un VPN atteint la confidentialité via le processus de tunneling, les utilisateurs peuvent exploiter l'outil avec succès, améliorant ainsi leur expérience Internet.

Pour les utilisateurs qui apprécient leur anonymat et leur sécurité en ligne, il vaut la peine de choisir, de configurer et de maintenir un bon service VPN (il existe même des services gratuits de qualité) pour garder le trafic Internet crypté et sûr.

- Découvrez les meilleurs services VPN