Internet

Les pirates ciblent désormais les conseils et les gouvernements, menaçant de divulguer des données sur les citoyens

Les attaques par ransomware deviennent de plus en plus complexes, les pirates informatiques trouvant des moyens créatifs de battre les systèmes de défense ordinaires. Crédit: christiaancolen / flickr, CC BY

Au cours des dernières semaines, le réseau informatique de Johannesburg a été tenu en rançon par un groupe de hackers appelé Shadow Kill Hackers. C'était la deuxième fois en trois mois qu'une attaque par ransomware frappait la plus grande ville d'Afrique du Sud. Cette fois, cependant, les pirates informatiques ne constituaient pas la menace habituelle.

Plutôt que de refuser à la ville l'accès à ses données, le chantage habituel lors d'une attaque par ransomware, ils ont menacé de les publier en ligne. Ce type d'attaque, connu sous le nom de logiciel fuite, permet aux pirates informatiques de cibler plus de victimes en une seule attaque, en l'occurrence les citoyens de la ville.

La dernière attaque de Johannesburg est la deuxième attaque de ce genre jamais enregistrée, et une attaque similaire pourrait bientôt toucher l’Australie. Et bien que nos défenses de cyberattaques actuelles soient plus avancées que de nombreux pays, nous pourrions être pris au dépourvu en raison du mode de fonctionnement unique de leakware.

Un nouveau plan d'attaque

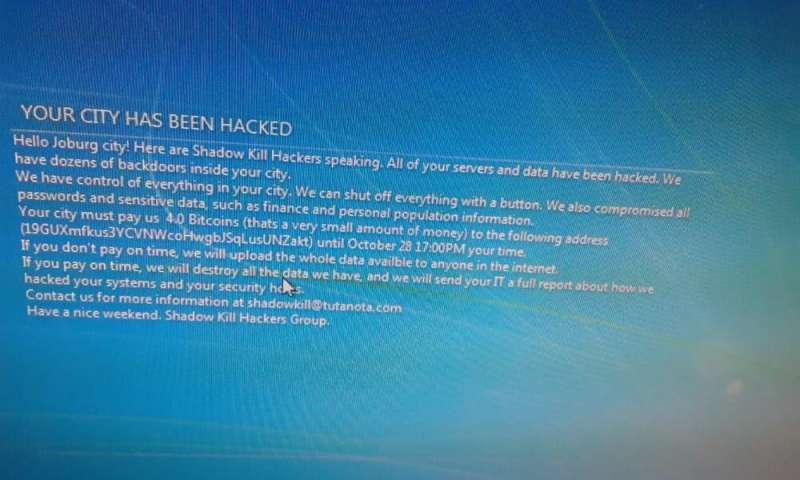

Au cours de l'attaque de Johannesburg, les employés de la ville ont reçu un message informatique indiquant que les pirates avaient "compromis tous les mots de passe et les données sensibles telles que les informations financières et personnelles de la population". En échange de ne pas télécharger les données volées en ligne, de les détruire et de révéler comment elles ont exécuté la violation, les pirates ont exigé quatre bitcoins (d'une valeur de 52 663 dollars australiens) – "une petite somme d'argent" pour un vaste conseil municipal, ont-ils déclaré.

Dans ce cas, l'accès aux données n'a pas été refusé. Mais la menace de publier des données en ligne peut exercer une énorme pression sur les autorités pour qu’elles se conforment, ou elles risquent de divulguer les informations sensibles des citoyens et, ce faisant, de trahir leur confiance.

La ville de Johannesburg a décidé de ne pas payer la rançon et de restaurer seule ses systèmes. Cependant, nous ne savons pas si les données ont été publiées en ligne ou non. L'attaque suggère que les cybercriminels continueront à expérimenter et à innover afin de déjouer les mesures actuelles de prévention et de défense contre les attaques de logiciels malveillants.

Une autre attaque de fuite notable a eu lieu il y a une décennie contre l'État américain de Virginie. Les pirates ont volé des informations sur les médicaments sur ordonnance à l'État et ont tenté d'obtenir une rançon en menaçant de les publier en ligne ou de les vendre au plus offrant.

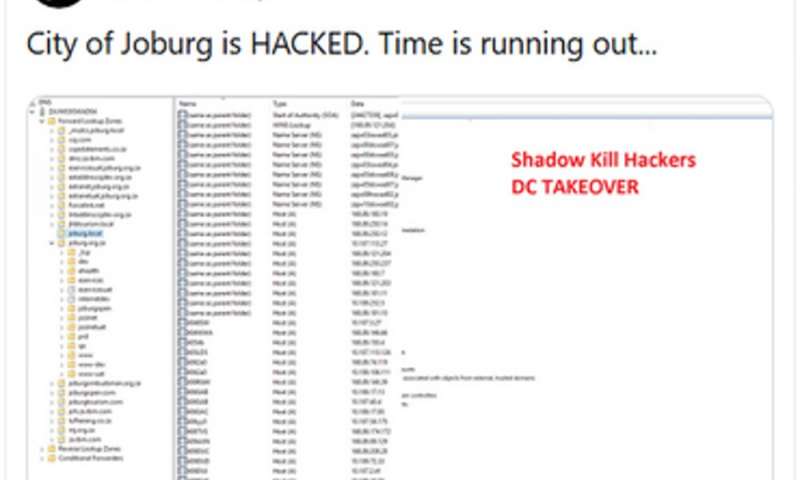

Le groupe de hackers exploitait un compte Twitter sur lequel il publiait une photo montrant les annuaires auxquels il avait accès. Crédit: ShadowKillGroup / twitter

Quand faire confiance à la parole d'un cybercriminel?

Les victimes d'une attaque par ransomware ont deux options: payer ou ne pas payer. S'ils choisissent cette dernière solution, ils doivent essayer d'autres méthodes pour récupérer les données qui leur sont conservées.

Si une rançon est payée, les criminels vont souvent déchiffrer les données comme promis. Ils le font pour encourager la conformité chez les futures victimes. Cela dit, payer une rançon ne garantit pas la publication ou le déchiffrement des données.

Le type d'attentat vécu à Johannesburg constitue un nouvel attrait pour les criminels. Une fois que les attaquants ont volé les données et ont reçu la rançon, les données ont toujours une valeur extractive. Cela les incite à ne pas publier les données, ce qui leur permettrait de continuer à extorquer de la valeur à la ville en ciblant directement les citoyens.

Dans les cas où les victimes décident de ne pas payer, la solution consiste jusqu'à présent à mettre en place des sauvegardes de données solides, séparées et à jour, ou à utiliser l'un des mots de passe disponibles en ligne. Les clés d'authentification sont des outils de décryptage qui permettent de retrouver l'accès aux fichiers une fois qu'ils ont été retenus contre une rançon, en appliquant un référentiel de clés pour déverrouiller les types de ransomwares les plus courants.

Mais ces solutions ne traitent pas des conséquences négatives des attaques de logiciel de fuite, car les données "en otage" ne sont pas destinées à être communiquées à la victime, mais au public. De cette manière, les criminels parviennent à se sortir de la défaite par des sauvegardes et des clés de déchiffrement.

L'attaque de ransomware traditionnelle

Historiquement, les attaques par ransomware interdisaient aux utilisateurs d’accéder à leurs données, systèmes ou services en les isolant de leurs ordinateurs, fichiers ou serveurs. Pour ce faire, vous devez obtenir des mots de passe et des informations de connexion, puis les modifier frauduleusement tout au long du processus de phishing.

Ce message à l'écran de connexion était affiché sur les ordinateurs de Johannesburg après l'attaque. Crédit: pule_madumo / twitter

Cela peut également être fait en cryptant les données et en les convertissant dans un format le rendant inaccessible à l'utilisateur d'origine. Dans de tels cas, les criminels contactent la victime et la forcent à payer une rançon en échange de leurs données. Le succès du criminel dépend à la fois de la valeur des données pour la victime et de son incapacité à extraire les données ailleurs.

Certains groupes de cybercriminels ont même mis au point des canaux d’assistance en ligne complexes, appelés «assistance client», afin d’aider les victimes à acheter une crypto-monnaie ou de contribuer d’une autre manière au processus de paiement de rançons.

Problème près de chez moi

Face au risque de perdre des informations sensibles, les entreprises et les gouvernements paient souvent des rançons. Cela est particulièrement vrai en Australie. L'année dernière, 81% des entreprises australiennes ayant fait l'objet d'une cyberattaque avaient été condamnées à une rançon et 51% d'entre elles avaient payé.

En règle générale, les paiements ont tendance à augmenter le risque d'attaques futures, ce qui étend la vulnérabilité à davantage de cibles. C'est pourquoi le ransomware est une menace mondiale croissante.

Au premier trimestre de 2019, les attaques par ransomware ont augmenté de 118%. Ils sont également devenus plus ciblés sur les gouvernements et les secteurs de la santé et du droit. Les attaques contre ces secteurs sont maintenant plus lucratives que jamais.

La menace d'attaques de fuite augmente. Et à mesure qu’ils progressent, les conseils municipaux et les organisations australiennes doivent adapter leurs défenses pour se préparer à une nouvelle vague d’attaques sophistiquées.

Comme l'histoire nous l'a appris, mieux vaut prévenir que guérir.

Une ville de Floride verse une rançon de 600 000 dollars pour sauvegarder des enregistrements informatiques

Cet article est republié de The Conversation sous une licence Creative Commons. Lire l'article original.![]()

Citation:

Les pirates ciblent désormais les conseils et les gouvernements, menaçant de divulguer des données sur les citoyens (11 novembre 2011)

récupéré le 11 novembre 2019

sur https://techxplore.com/news/2019-11-hackers-councils-threatening-leak-citizen.html

Ce document est soumis au droit d'auteur. Mis à part toute utilisation équitable à des fins d’étude ou de recherche privée, aucun

partie peut être reproduite sans autorisation écrite. Le contenu est fourni seulement pour information.

Sommaire