Internet

Un document révèle qu’un quart des utilisateurs d’Internet dans le monde utilisent des infrastructures susceptibles d’être attaquées.

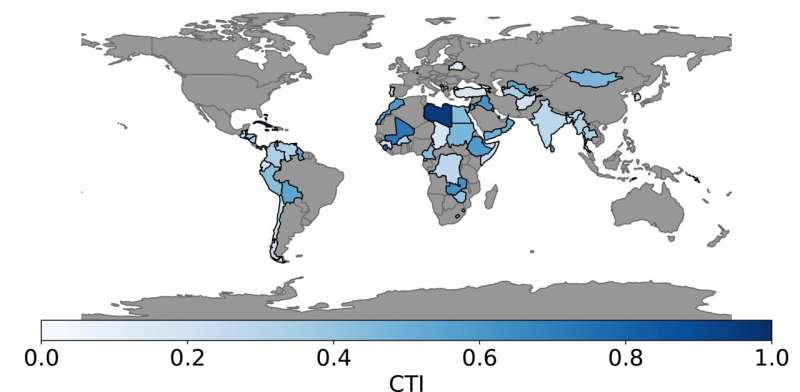

Fraction des adresses IP de chaque pays qui sont exposées à l’observation ou à la falsification sélective par les entreprises qui connectent les fournisseurs de services Internet à l’Internet mondial. Les pays sont ombragés en nuances progressives de bleu, les pays les plus exposés étant dans le bleu le plus foncé. Les pays en gris sont exclus de l’étude. Crédit : Université de Californie à San Diego

Environ un quart des utilisateurs d’Internet dans le monde vivent dans des pays qui sont plus sensibles qu’on ne le pensait aux attaques ciblées contre leur infrastructure Internet. La plupart des pays à risque sont situés dans les pays du Sud.

C’est la conclusion d’une étude à grande échelle menée par des informaticiens de l’Université de Californie à San Diego. Les chercheurs ont enquêté dans 75 pays.

« Nous voulions étudier la topologie de l’internet pour trouver des liens faibles qui, s’ils étaient compromis, exposeraient le trafic de toute une nation », a déclaré Alexander Gamero-Garrido, premier auteur de l’article, qui a obtenu son doctorat en informatique à l’UC San Diego.

Les chercheurs ont présenté leurs résultats lors de la conférence Passive and Active Measurement Conference 2022 en ligne ce printemps.

La structure de l’internet peut être très différente selon les régions du monde. Dans de nombreux pays développés, comme les États-Unis, un grand nombre de fournisseurs d’accès à Internet se font concurrence pour fournir des services à un grand nombre d’utilisateurs. Ces réseaux sont directement connectés les uns aux autres et échangent du contenu, un processus connu sous le nom de peering direct. Tous les fournisseurs peuvent également se brancher directement sur l’infrastructure internet mondiale.

« Mais une grande partie de l’internet ne fonctionne pas avec des accords de peering pour la connectivité des réseaux », a souligné M. Gamero-Garrido.

Dans d’autres nations, dont beaucoup sont encore des pays en développement, la plupart des utilisateurs dépendent d’une poignée de fournisseurs pour l’accès à Internet, et l’un de ces fournisseurs dessert une écrasante majorité d’utilisateurs. De plus, ces fournisseurs s’appuient sur un nombre limité d’entreprises appelées systèmes autonomes de transit pour accéder à l’internet mondial et au trafic des autres pays. Les chercheurs ont découvert que ces fournisseurs de systèmes autonomes de transit appartiennent souvent à l’État.

Cela rend bien sûr les pays disposant de ce type d’infrastructure Internet particulièrement vulnérables aux attaques, car il suffit de paralyser un petit nombre de systèmes autonomes de transit. Bien entendu, ces pays sont également vulnérables en cas de panne d’un fournisseur d’accès principal.

Dans le pire des cas, un seul système autonome de transit dessert tous les utilisateurs. Cuba et la Sierra Leone sont proches de cet état de fait. En revanche, le Bangladesh est passé de seulement deux à plus de 30 fournisseurs de systèmes, après que le gouvernement ait ouvert ce secteur de l’économie à l’entreprise privée.

Cela souligne l’importance de la réglementation gouvernementale lorsqu’il s’agit du nombre de fournisseurs d’accès à Internet et de systèmes autonomes de transit disponibles dans un pays. Par exemple, les chercheurs ont été surpris de constater que de nombreux opérateurs de câbles Internet sous-marins appartiennent à l’État plutôt qu’à des entreprises privées.

Les chercheurs ont également trouvé des traces de colonialisme dans la topologie de l’Internet dans le Sud. Par exemple, la société française Orange est très présente dans certains pays africains.

Les chercheurs se sont appuyés sur les données du protocole Border Gateway Protocol, qui suit les échanges d’informations de routage et d’accessibilité entre les systèmes autonomes de l’internet. Ils sont conscients que ces données peuvent être incomplètes, ce qui introduit des inexactitudes potentielles, bien que celles-ci soient atténuées par la méthodologie de l’étude et la validation auprès d’opérateurs Internet réels dans les pays.

Les prochaines étapes consisteront à examiner comment les installations critiques, telles que les hôpitaux, sont connectées à l’internet et dans quelle mesure elles sont vulnérables.

Développement d’un cadre mathématique pour analyser les protocoles internet essentiels

www.caida.org/catalog/papers/2 … exposition_trafic.pdf

Fourni par

Université de Californie – San Diego

Citation:

Un document révèle qu’un quart des utilisateurs d’Internet dans le monde dépendent d’une infrastructure susceptible d’être attaquée (2022, 26 mai)

récupéré le 28 mai 2022

à partir de https://techxplore.com/news/2022-05-paper-reveals-quarter-world-internet.html

Ce document est soumis au droit d’auteur. En dehors de toute utilisation équitable à des fins d’étude ou de recherche privée, aucune

partie ne peut être reproduite sans autorisation écrite. Le contenu est fourni à titre d’information uniquement.